Postman自动化测试教程:从安全测试到数据保护实战指南

这篇Postman自动化测试教程专为关注API安全与数据合规的技术人员编写。文章从环境搭建出发,深入讲解如何利用Postman的Collection Runner和Newman CLI工具构建自动化测试流程,重点覆盖接口鉴权验证、敏感数据脱敏检测、权限越权测试等安全场景。同时提供两个可直接复用的实战案例——JWT Token过期校验和响应体隐私字段泄露检测,并附带常见故障的排查方法。无论你是安全工程师还是后端开发者,都能通过本教程快速搭建一套可靠的API安全自动化测试体系。

为什么API安全测试需要自动化

API已经成为现代应用的核心攻击面。OWASP在2023年更新的API Security Top 10中,"Broken Authentication"和"Excessive Data Exposure"仍然高居前列。手动逐条测试接口的鉴权逻辑和数据返回字段,在接口数量超过50个之后几乎不可持续。

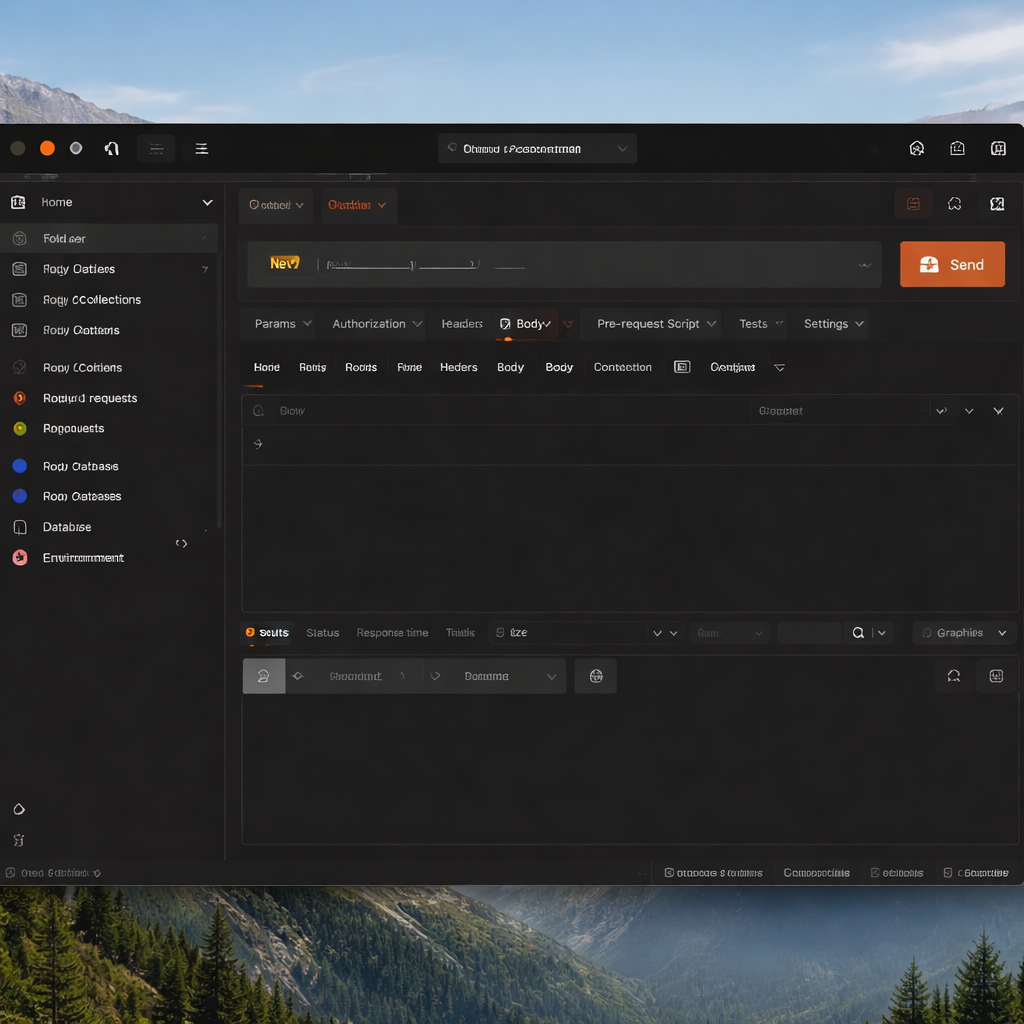

Postman从v10版本开始大幅强化了自动化能力。它的Tests脚本(基于JavaScript/Chai断言库)允许你在每个请求完成后自动执行校验逻辑,而Collection Runner可以将数百个请求串联成一次批量执行。对于安全团队来说,这意味着你可以把"检查响应中是否泄露了手机号""验证过期Token是否被正确拒绝"这类重复性安全检查,固化成可反复运行的自动化用例集。

这正是这篇Postman自动化测试教程的核心目标——不只是教你发请求,而是帮你建立一套面向安全与合规的持续检测机制。

环境搭建与安全测试的基础配置

开始之前,确保你使用的是Postman v10.18或更高版本(可在Settings > About中查看),因为早期版本对脚本沙箱的安全隔离存在已知问题。

第一步是合理规划Environment变量。安全测试中最常见的错误是把真实的API Key和密码硬编码在请求里。正确做法是:

- 在Environment中创建变量如 `{{auth_token}}`、`{{base_url}}`,将敏感凭证与测试逻辑分离。 - 对于团队协作场景,使用Postman Vault(v10.18+新增功能)存储密钥,避免凭证通过Collection共享时泄露。 - 在Pre-request Script中动态获取Token,而非手动粘贴。

一个典型的Pre-request Script示例,用于自动获取OAuth2 Token:

```javascript pm.sendRequest({ url: pm.environment.get("base_url") + "/oauth/token", method: "POST", header: { "Content-Type": "application/x-www-form-urlencoded" }, body: { mode: "urlencoded", urlencoded: [ { key: "grant_type", value: "client_credentials" }, { key: "client_id", value: pm.environment.get("client_id") }, { key: "client_secret", value: pm.environment.get("client_secret") } ] } }, function (err, res) { pm.environment.set("auth_token", res.json().access_token); }); ```

这样每次运行Collection时,Token都会自动刷新,既安全又省去了手动操作。

实战场景一:JWT Token过期与越权检测

这是安全测试中优先级最高的场景之一。测试目标很明确:过期的Token必须返回401,普通用户的Token访问管理员接口必须返回403。

在Postman的Tests标签页中写入以下脚本:

```javascript // 场景A:使用已过期的Token,期望返回401 if (pm.variables.get("test_scenario") === "expired_token") { pm.test("过期Token应返回401", function () { pm.response.to.have.status(401); }); pm.test("响应体不应包含任何业务数据", function () { const body = pm.response.json(); pm.expect(body).to.not.have.property("data"); }); }

// 场景B:普通用户访问管理员接口,期望返回403 if (pm.variables.get("test_scenario") === "privilege_escalation") { pm.test("越权访问应返回403", function () { pm.response.to.have.status(403); }); } ```

具体执行方式:在Collection Runner中加载一个CSV数据文件,每行定义不同的 `test_scenario` 和对应的 `auth_token` 值(包括有效Token、过期Token、低权限Token)。点击Run,Postman会逐行读取数据并执行对应断言。

故障排查要点:如果过期Token仍然返回200,先检查服务端的时钟同步(NTP),再确认JWT的 `exp` 字段是否使用了UTC时间戳。Postman的Console(View > Show Postman Console)可以打印完整的请求头和响应体,用 `console.log(pm.request.headers)` 确认Token确实被发送了。

实战场景二:响应体敏感数据泄露检测

很多API在设计时会不小心在响应中返回用户的身份证号、完整手机号或内部数据库ID。这类问题在代码审查中容易遗漏,但用自动化测试可以批量捕获。

以下脚本检测响应体中是否存在疑似手机号或身份证号的字段:

```javascript pm.test("响应体不应包含明文手机号", function () { const responseText = pm.response.text(); const phonePattern = /1[3-9]\d{9}/; pm.expect(phonePattern.test(responseText)).to.be.false; });

pm.test("响应体不应包含明文身份证号", function () { const responseText = pm.response.text(); const idPattern = /\d{17}[\dXx]/; pm.expect(idPattern.test(responseText)).to.be.false; });

pm.test("内部字段不应暴露给客户端", function () { const body = pm.response.json(); const blacklist = ["password", "salt", "internal_id", "db_host"]; blacklist.forEach(function (field) { pm.expect(body).to.not.have.property(field); }); }); ```

把这段脚本放在Collection级别的Tests中(而非单个请求),它就会对Collection内的每一个接口响应自动执行检测。配合Newman CLI工具,你可以将这套检测集成到CI/CD流水线中:

```bash newman run security-tests.postman_collection.json \ -e production.postman_environment.json \ --reporters cli,htmlextra \ --reporter-htmlextra-export ./reports/security-report.html ```

每次代码部署后自动跑一轮,任何新增接口如果泄露了敏感字段,流水线直接报红。

总结

这篇Postman自动化测试教程覆盖了安全测试中两个最关键的场景:鉴权机制验证和敏感数据泄露检测。核心思路是把安全检查从"人工抽查"升级为"自动化持续运行"。凭证管理用Environment和Vault隔离,测试逻辑用JavaScript断言固化,执行层面用Collection Runner做交互式验证、用Newman做CI/CD集成。

下一步行动:从Postman官网下载最新版本,导入你现有的API集合,先把上面的敏感数据检测脚本加到Collection级别的Tests中跑一次——你可能会对结果感到意外。