Postman Windows版下载:安全获取与隐私配置完整指南

Postman是全球开发者广泛使用的API开发与测试工具,但在Windows环境下载和使用过程中,安全风险与隐私泄露问题常被忽视。本文围绕Postman Windows版下载的完整流程,从官方渠道验证、安装过程中的权限管控,到首次启动后的隐私设置与数据清理策略,逐一拆解每个环节的安全要点。无论你是独立开发者还是企业团队成员,掌握这些配置细节,能有效避免API密钥泄露、请求历史外流等常见安全事故,让Postman真正成为你可信赖的开发工具。

为什么Postman Windows版下载必须重视来源安全

Postman目前在全球拥有超过3000万注册用户,这也让它成为钓鱼网站和捆绑软件的高频仿冒目标。在国内搜索引擎中输入"Postman下载",排在前列的结果中不乏第三方下载站,这些站点提供的安装包可能被植入广告插件、后门程序,甚至是专门窃取开发环境凭据的恶意代码。

安全获取Postman Windows版下载的唯一推荐途径是访问官方网站 postman.com/downloads。截至2024年,Postman官方提供的Windows版安装包为 .exe 格式,适配Windows 10(64位)及以上系统,当前稳定版本线为v11.x。下载完成后,建议在安装前做一步校验:右键点击安装文件,查看"数字签名"选项卡,确认签名者为"Postman, Inc."。如果签名信息缺失或签名者名称不符,说明该文件可能被篡改,应立即删除。

一个真实的排查场景:某团队成员从第三方站点下载了Postman安装包,安装后发现系统多出一个名为"DevToolsService"的后台进程,持续向境外IP发送数据。排查后确认是捆绑的恶意程序在窃取本地环境变量中存储的API Token。这类事故完全可以通过坚持官方渠道下载来避免。

安装过程中的权限管控与安全配置

完成Postman Windows版下载后,安装环节同样需要注意权限边界。默认情况下,Postman的Windows安装程序会将应用安装到当前用户目录(`%LOCALAPPDATA%\Postman`),而非系统级的Program Files目录。这意味着安装过程不需要管理员权限,也不会修改系统级注册表项——这本身是一个安全友好的设计。

但如果安装程序弹出了UAC(用户账户控制)提示要求管理员权限,需要警惕:官方安装包在标准流程下不会触发此请求。出现这种情况,大概率说明安装包并非官方原版。

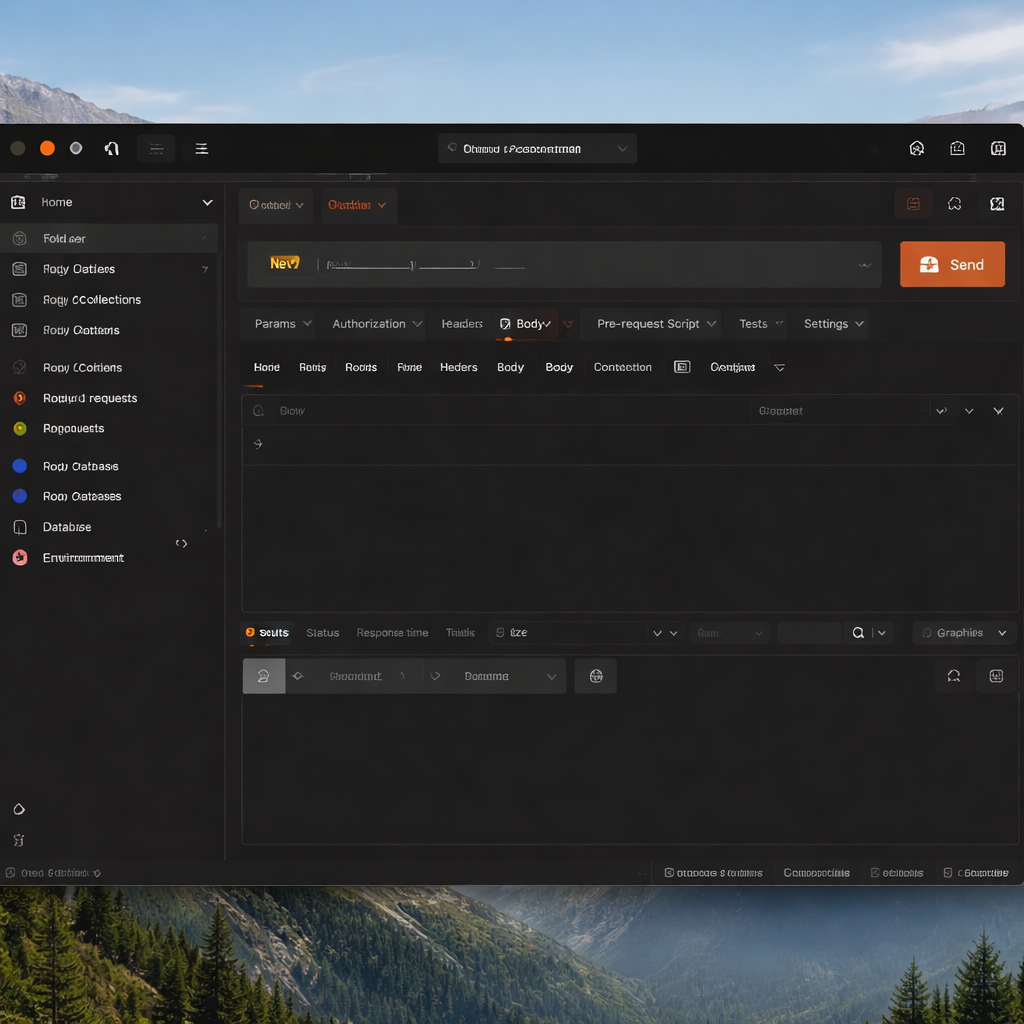

安装完成后,首次启动Postman会引导你登录或创建账号。这里有一个关键决策点:是否使用云同步功能。Postman默认会将你的Collections、Environment Variables、请求历史等数据同步到其云端服务器。对于处理敏感API(如支付接口、用户数据接口)的开发者来说,建议在团队评估数据合规要求之前,先选择"Skip and go to the app"跳过登录,以离线模式使用。这样所有数据仅保存在本地,不会上传到Postman的云端。

如果团队已有合规策略允许云同步,登录后务必立即前往 Settings → General,关闭以下两个选项:

- "Send anonymous usage data to Postman"——关闭遥测数据上报 - "Auto-follow redirects"——防止请求被意外重定向到非预期地址

隐私保护:环境变量与敏感数据的正确处理

Postman的强大之处在于环境变量管理,但这也是最容易造成数据泄露的功能。许多开发者习惯将API Key、数据库密码、OAuth Token直接写入Postman的环境变量中,一旦开启云同步或分享Collection,这些敏感信息就可能暴露。

正确做法是区分"Initial Value"和"Current Value"两个字段。在Postman的环境变量编辑界面中,"Initial Value"会随Collection同步和分享,而"Current Value"仅存在于本地。因此,所有敏感凭据只应填写在"Current Value"中,"Initial Value"留空或填入占位符如`{{your_api_key_here}}`。

另一个实用的安全操作:定期清理请求历史。Postman会在侧边栏的History中记录所有发送过的请求,包括完整的URL、Header和Body内容。如果你曾在请求中携带过Token或密码,这些信息会以明文形式留存。前往History面板,点击右上角的垃圾桶图标,选择"Clear all"即可批量清除。建议每周或每个迭代周期结束后执行一次清理。

对于企业用户,Postman提供了Vault功能(需付费版),可以将敏感变量存储在加密保险库中,团队成员只能引用而无法查看原始值。如果团队规模较大且涉及生产环境凭据管理,这是值得投入的安全升级。

账号管理与团队协作中的安全边界

完成Postman Windows版下载和基础配置后,账号层面的安全管理同样不能忽视。Postman账号支持邮箱密码登录和Google SSO两种方式。强烈建议启用两步验证(2FA):登录Postman Web端,进入Account Settings → Authentication,开启"Two-factor authentication",绑定TOTP验证器(如Google Authenticator或Authy)。

团队协作场景下,Workspace的权限划分直接决定了数据暴露面。Postman提供三种Workspace类型:Personal(仅自己可见)、Team(团队成员可见)、Public(互联网公开)。一个常见的安全事故是:开发者在调试阶段将包含真实凭据的Collection放入Public Workspace,导致敏感接口信息被搜索引擎收录。处理方式是定期审计Workspace列表,确认没有Collection被误放到Public空间。在Postman左上角切换Workspace视图,逐一检查每个Workspace的可见性标签即可。

当团队成员离职或角色变更时,及时在Team Settings中移除其访问权限,并轮换该成员曾接触过的所有API密钥和Token。Postman本身不提供密钥轮换功能,这一步需要在对应的API服务商后台完成。

总结

Postman Windows版下载只是起点,真正决定安全水位的是从安装到日常使用中每一个环节的配置选择。坚持从官方渠道获取安装包并验证数字签名,根据数据合规要求决定是否启用云同步,严格区分环境变量的Initial Value与Current Value,定期清理请求历史,做好账号2FA和Workspace权限管理——这些动作串联起来,才构成一条完整的安全链路。

现在就前往 [Postman官方下载页面](https://www.postman.com/downloads/) 获取最新的Windows版本,按照本文的配置建议完成安全初始化,让你的API开发工作从第一步就建立在可靠的安全基础之上。