Postman接口测试工具安全实践指南:从权限管控到数据保护

Postman接口测试工具是全球超过3000万开发者使用的API开发与调试平台,但在团队协作和日常测试中,接口请求往往携带密钥、Token、用户隐私数据等敏感信息。如果安全配置不当,这些数据可能通过云端同步、共享集合或历史记录泄露。本文从安全与隐私视角出发,深入讲解Postman接口测试工具在权限管控、环境变量隔离、数据清理和账号安全四个维度的最佳实践,帮助关注合规与数据保护的团队建立一套可落地的接口测试安全规范,在提升测试效率的同时守住安全底线。

为什么要重视Postman接口测试工具的安全配置

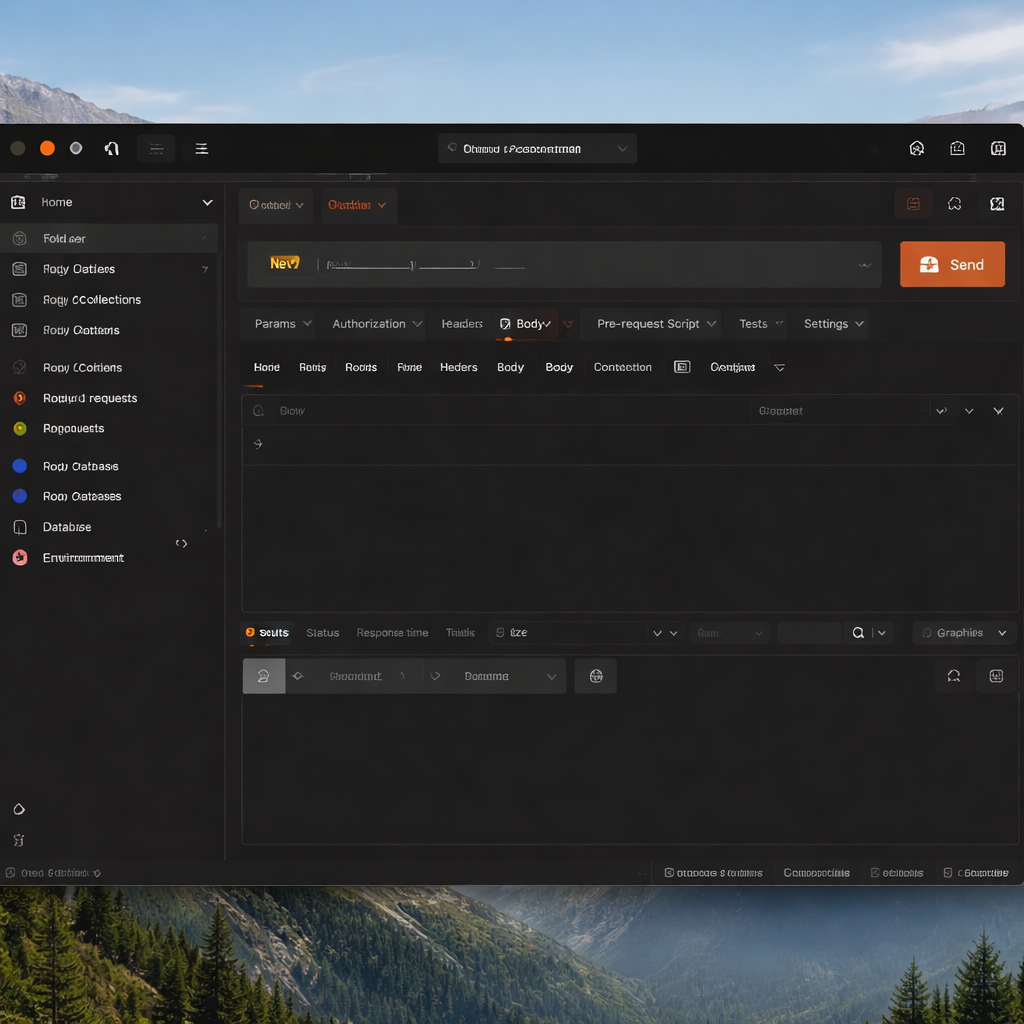

很多开发者把Postman当作一个"发请求的工具",装好就用,很少关注它的安全设置。但现实情况是,Postman接口测试工具在v10版本之后默认启用了云端同步——你创建的每一个Collection、每一条请求、每一个环境变量,都会自动上传到Postman的云服务器。

这意味着什么?假设你在请求Header中硬编码了一个生产环境的API Key,或者在Body里填入了真实用户的手机号用于调试,这些数据会随着云端同步被持久化存储。如果你的Workspace设置为Public或Team可见,其他成员甚至互联网上的任何人都可能看到这些敏感信息。

2023年,安全研究机构CloudDefense曾披露,在Postman公开的Network中扫描到超过4000个有效的API密钥和访问凭证。这不是Postman本身的漏洞,而是使用者安全意识不足导致的配置失误。因此,在享受Postman接口测试工具带来的便利之前,花10分钟做好安全配置,能避免后续难以挽回的数据泄露风险。

环境变量隔离:把敏感数据从请求中剥离

Postman接口测试工具提供了三层变量体系:全局变量(Global)、环境变量(Environment)和集合变量(Collection)。安全使用的核心原则是:永远不要在请求URL、Header或Body中直接写入密钥、Token等凭证,而是通过变量引用。

具体操作步骤如下:

1. 点击右上角的Environment Quick Look(眼睛图标),创建一个名为"dev-secure"的环境。 2. 添加变量`api_key`,在"Initial Value"列留空,仅在"Current Value"列填入真实密钥。这一步至关重要——Initial Value会随云端同步和团队共享传播,而Current Value仅存储在本地,不会被上传。 3. 在请求中使用`{{api_key}}`引用该变量,替代硬编码的值。

一个实际排查场景:某团队发现共享Collection后,外部合作方拿到了内部服务的Bearer Token。排查发现,开发者将Token填在了Initial Value中。修复方式是将所有敏感值迁移到Current Value,并在团队规范中明确要求:Initial Value只能填写示例值或占位符(如`your-api-key-here`)。

权限管控与Workspace隔离策略

Postman提供了三种Workspace类型:Personal、Team和Public。安全敏感的接口测试应严格限制在Personal或Team Workspace中进行,绝不能使用Public Workspace存放任何涉及真实环境的请求。

在Team Workspace中,管理员可以通过角色分配控制权限。Postman v10.18及以上版本支持以下角色粒度:

- Admin:完全控制,可管理成员和计费。 - Editor:可修改Collection和环境,适合核心开发者。 - Viewer:只读权限,适合测试评审人员或外部审计方。

建议的实践方案是按项目或服务边界创建独立的Team Workspace,而非将所有接口塞进一个大Workspace。例如,支付相关的API单独建立"Payment-API"工作区,仅授权支付团队成员为Editor,其他人员设为Viewer或不授予访问权。这样即使某个Workspace的配置出现疏漏,爆炸半径也被限制在单个业务域内。

历史记录与数据清理:容易被忽视的泄露入口

Postman会自动保存请求历史(History),包括完整的请求URL、Header、Body和响应内容。如果你曾在调试时发送过包含真实身份证号、手机号或密码的请求,这些数据会一直留在历史记录中。

清理方式有两种:

手动清理:进入左侧栏的History标签,右键点击特定请求选择"Delete",或点击顶部的垃圾桶图标批量清除全部历史。

自动化清理:在Settings > General中,关闭"Automatically persist variable values"选项。这能防止变量的Current Value在会话结束后被持久化,相当于每次关闭Postman时自动擦除运行时产生的敏感变量值。

另一个容易踩坑的场景:团队使用Postman的Mock Server功能时,Mock的请求和响应示例(Example)会被存储在Collection中并随共享传播。如果Example中包含了从生产环境复制的真实响应数据(如用户列表、订单详情),这些隐私数据就会扩散到所有有权限访问该Collection的人。正确做法是在创建Mock Example时,使用脱敏后的虚构数据替代真实数据,手机号用`138****0001`,姓名用`张*`。

账号安全与团队离职管理

Postman账号本身的安全同样不能忽视。建议所有团队成员启用两步验证(2FA),在Account Settings > Authentication中开启,支持基于TOTP的验证器应用(如Google Authenticator)。

团队管理中最容易出现安全盲区的环节是成员离职。当一名开发者离开团队后,如果没有及时移除其Postman Team Workspace的访问权限,该成员仍然可以通过已同步到本地的数据访问历史请求中的所有敏感信息。

建议建立以下离职检查清单:

1. 在Team Settings中移除该成员的Workspace访问权限。 2. 轮换该成员曾接触过的所有API Key和Token。 3. 检查该成员创建的Collection中是否存在硬编码的凭证,如有则迁移到环境变量。 4. 审计共享链接(Share Link),撤销该成员生成的所有公开分享链接。

总结

Postman接口测试工具功能强大,但安全配置不是可选项,而是每个使用者和团队的基本责任。从环境变量的Initial Value与Current Value分离,到Workspace的权限隔离,再到历史记录的定期清理和离职成员的权限回收,每一步都不复杂,关键在于形成规范并持续执行。现在就打开你的Postman,花10分钟检查一遍上述配置。如果你的团队还没有制定接口测试的安全规范,可以前往 [Postman官方安全文档](https://learning.postman.com/docs/administration/managing-your-team/team-settings/) 了解更多细节,把安全实践落到日常工作流中。