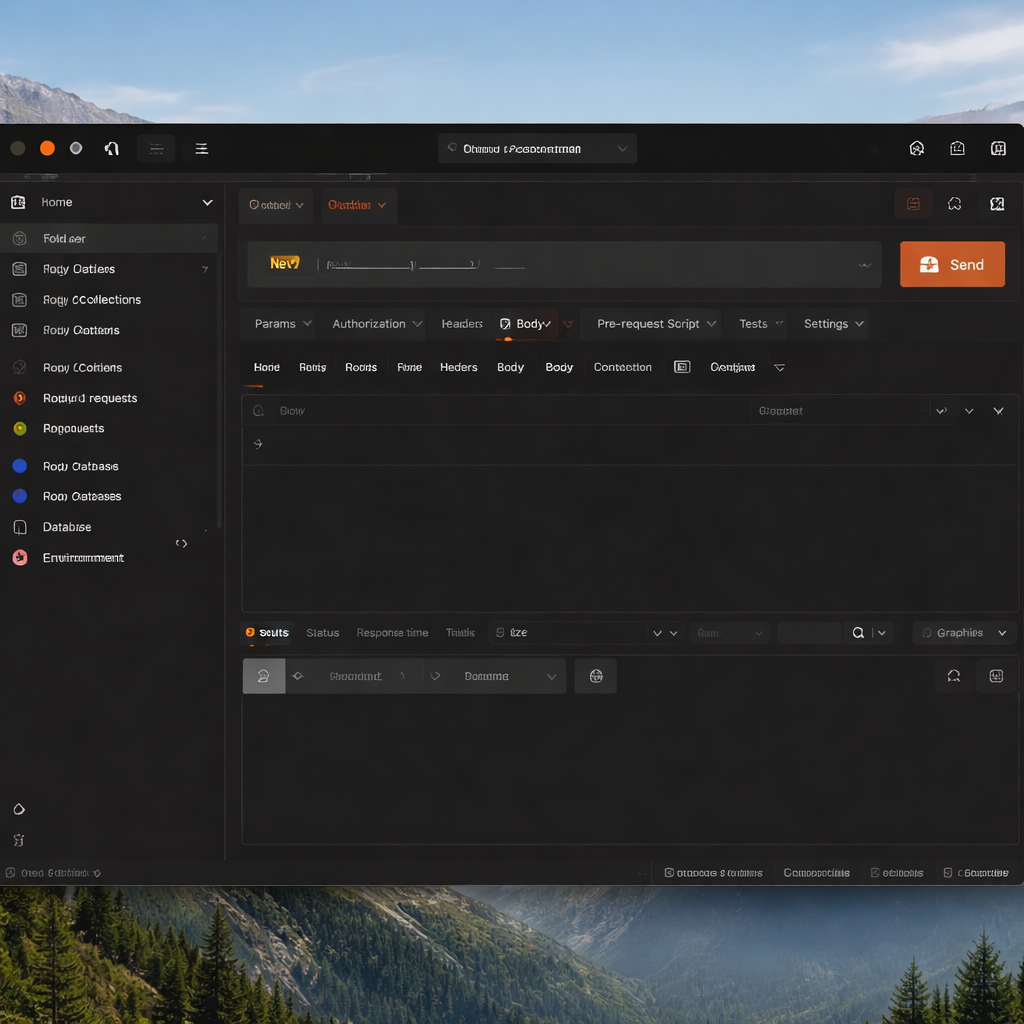

Postman 账号管理 常见问题与排查 202602:安全设置、权限控制与数据清理实操指南

Postman 团队协作场景下,账号管理直接关系到 API 密钥泄露风险、成员权限边界和敏感数据残留等安全议题。本文围绕 2026 年 2 月最新版本(Postman v11.x)梳理账号管理中高频出现的登录异常、权限配置冲突、数据清理盲区等问题,提供可落地的排查路径与操作步骤,帮助关注安全合规的团队快速定位并解决隐患。

当团队规模从 5 人扩展到 50 人,Postman 工作区里的账号管理复杂度会呈指数级上升——谁能访问生产环境变量、离职成员的 Collection 归属权如何回收、SSO 断连后个人账号是否仍持有敏感数据?这些问题如果没有系统化的排查思路,往往在安全审计时才暴露。本文基于 2026 年 2 月的实际案例与 Postman v11.x 版本特性,逐一拆解。

登录异常与 SSO 断连:从报错信息反推根因

实际排查中最常见的场景之一:团队启用 SAML SSO(例如通过 Okta 或 Azure AD)后,部分成员登录 Postman 桌面客户端时反复提示「Authentication Failed - Error Code 401」。排查路径如下:首先确认 IdP 侧的 ACS URL 是否与 Postman Team Settings 中显示的回调地址完全一致,多一个斜杠都会导致签名校验失败;其次检查 SAML Assertion 中的 NameID 格式,Postman 要求使用 emailAddress 格式,若 IdP 默认输出 persistent 格式则会静默失败。在 Postman v11.2(2026 年 1 月更新)中,Team Admin 可以在 Audit Log 里筛选 auth.sso_failure 事件,日志会携带具体的 SAML Response 解析错误码,这比之前版本只返回通用 401 信息要精准得多。建议在排查前先导出最近 7 天的审计日志作为基线。

权限配置冲突:Workspace 角色与 Collection 角色的优先级陷阱

一个真实的排查案例:某团队将测试工程师设为 Workspace Viewer,但同时在某个 Collection 上单独授予了 Editor 权限。工程师反馈能编辑该 Collection 内的请求,却无法在 Workspace 层级新建 Environment。这并非 Bug,而是 Postman 的权限模型设计——Collection 级别的角色可以覆盖 Workspace 级别的只读限制,但仅限于该 Collection 内部资源;Environment、Mock Server、Monitor 等 Workspace 级资源仍受 Workspace 角色约束。排查此类问题时,进入 Workspace Settings → Members 页面,逐一核对成员的 Workspace Role 与各 Collection 的 Role 分配。对于安全敏感团队,建议采用最小权限原则:先统一设为 Viewer,再按需对特定 Collection 提权,并在变更后通过 Postman API(GET /workspaces/{id})拉取权限快照存档,便于审计回溯。

离职成员数据清理:容易遗漏的三个残留点

成员离职后,Admin 通常会在 Team Settings 中移除账号,但以下三处残留经常被忽略。第一,Personal Workspace 中 Fork 的 Collection:如果离职成员曾 Fork 过团队 Collection 到个人空间,移除团队身份后该 Fork 仍存在于其个人账号中,可能包含硬编码的 API Key 或内部域名。应对方式是在移除前要求成员删除所有 Fork,或由 Admin 通过 Postman API(DELETE /collections/{id})批量清理。第二,Postman API Key:成员在 Account Settings → API Keys 中生成的个人密钥不会因团队移除而自动失效,需提醒成员主动撤销,或在 SSO 层面联动吊销。第三,Collection 中的 Authorization 标签页可能保存了 OAuth Token 或 Bearer Token 的明文值,这些值嵌入在 Collection JSON 中,即使成员被移除,Token 仍留存于 Collection 历史版本。建议定期使用 Postman 的 Secret Scanner 功能扫描工作区。

审计日志与合规:如何构建可追溯的账号操作链

对于需要满足 SOC 2 或 ISO 27001 合规要求的团队,Postman 的 Audit Log 是核心依赖。在 Enterprise 计划中,Audit Log 保留期为 180 天(截至 2026 年 2 月,此参数未变更),覆盖成员增删、角色变更、Collection 共享、SSO 事件等操作。实操建议:第一步,在 Team Settings → Audit Logs 页面设置 Webhook,将日志实时推送到 SIEM 系统(如 Splunk 或 Datadog),避免仅依赖控制台手动查看;第二步,针对高风险操作(如 Admin 角色变更、Workspace 可见性从 Private 切换为 Public)配置告警规则;第三步,每季度导出一次完整日志存档,与 HR 系统的入离职记录交叉比对,确认无「幽灵账号」残留。需要注意的是,Free 和 Basic 计划的审计日志能力有限,仅记录最近 30 天且不支持 Webhook 推送,安全敏感团队应评估是否需要升级。

常见问题

团队成员被移除后,其创建的 Monitor 和 Mock Server 会自动停止运行吗?

不会自动停止。Monitor 和 Mock Server 的归属权会转移到 Workspace 层级,由剩余的 Admin 或 Editor 继承管理权。但如果该成员是唯一的 Admin 且未做权限交接,可能出现无人有权修改配置的情况。建议在移除成员前,先在 Workspace Settings 中确认至少有两名 Admin,并手动将关键 Monitor 的 Owner 转移至在职成员。

启用 SSO 强制登录后,成员还能用邮箱密码直接登录 Postman 吗?

取决于 Team Admin 是否开启了「Strict SSO」模式。在 Postman Enterprise 计划中,开启 Strict SSO 后,所有团队成员必须通过 IdP 认证,邮箱密码登录入口会被禁用。但如果仅启用了标准 SSO 而未勾选 Strict 模式,成员仍可绕过 SSO 使用密码登录,这在安全审计中属于常见风险点。可在 Team Settings → Authentication 页面确认当前模式。

如何批量检查工作区内所有 Collection 是否存在硬编码的密钥或 Token?

Postman 在 v10.18 版本引入了 Secret Scanner 功能,支持自动扫描 Collection、Environment 和 Global Variables 中的敏感信息模式(如 AWS Access Key、GitHub Token 等)。Enterprise 计划用户可在 Team Settings → Security 中启用全局扫描策略,扫描结果会标记命中的具体请求和变量位置。对于非 Enterprise 用户,可通过 Postman API 导出所有 Collection JSON,再使用开源工具(如 truffleHog 或 gitleaks)进行离线扫描。

总结

如果你的团队正在梳理 Postman 账号安全策略,建议前往 Postman 官方文档(learning.postman.com)查阅最新的 Team Administration 和 Security 章节,获取与当前版本匹配的配置指引。需要更系统的安全评估方案,可下载 Postman Enterprise 试用版,体验完整的审计日志、Secret Scanner 和 Strict SSO 能力。

相关阅读:Postman 账号管理 常见问题与排查 202602,Postman 账号管理 常见问题与排查 202602使用技巧,Postman 设置优化与稳定性建议 20260