相关推荐

快速下载

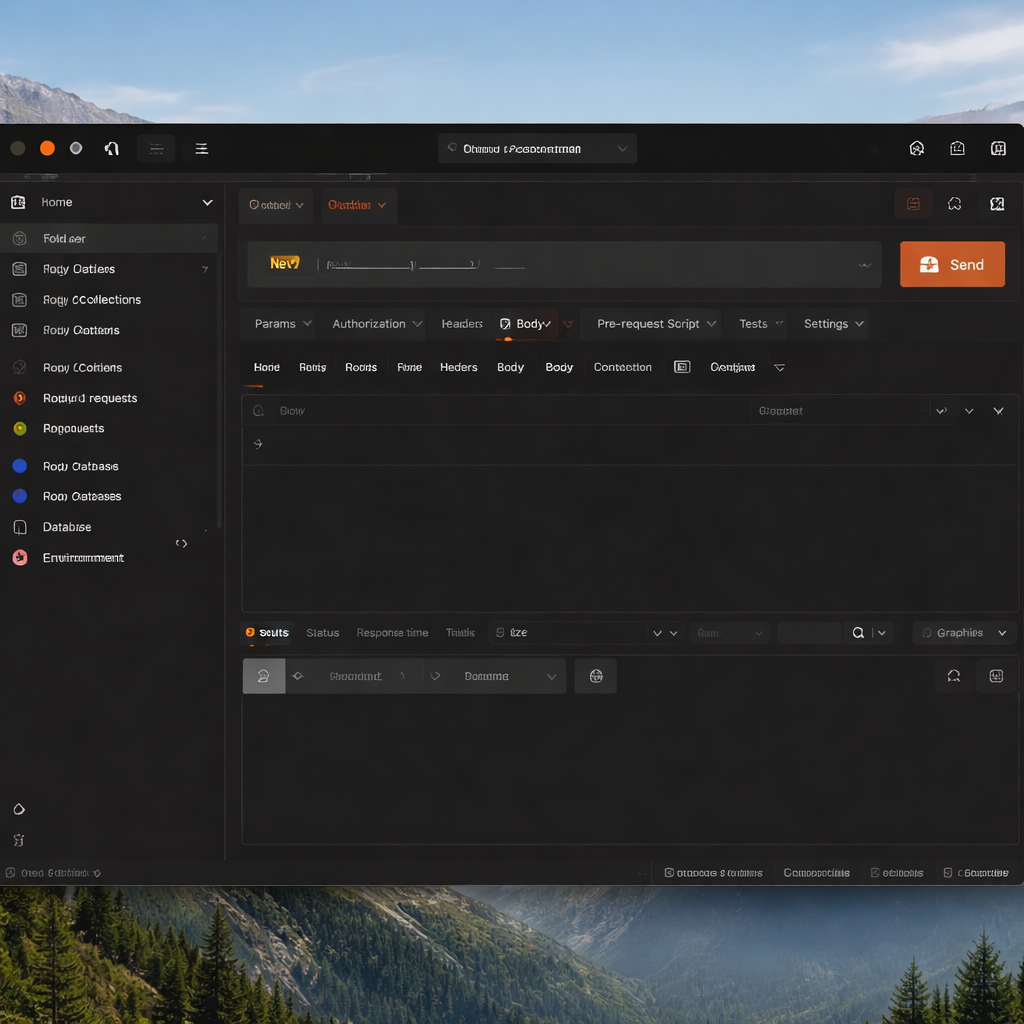

下载 Postman高效且安全的API调试:Postman快捷键大全与合规操作指南

掌握Postman快捷键大全不仅能提升API调试效率,更是保障数据安全与隐私合规的关键。本文专为关注信息安全的开发者打造,深入解析如何通过快捷键迅速清理敏感Token、管理环境变量及审计请求日志。告别繁琐的鼠标点击,利用键盘指令在Postman中构建严密的安全测试工作流,防范测试数据泄露风险。

在复杂的API安全测试与合规审查中,操作的敏捷性往往与数据安全性息息相关。熟练运用Postman快捷键大全,能够帮助安全工程师与开发者在处理包含敏感信息的请求时,实现毫秒级的环境切换与数据清理,有效阻断隐私泄露的潜在路径。

敏感数据隔离:环境变量与工作区快捷切换

在进行API鉴权测试时,硬编码Token是极大的安全隐患。使用快捷键 Ctrl + E(Mac为 Cmd + E)可瞬间唤出环境配置面板,便于安全测试人员快速检查并替换生产环境的敏感凭证。自Postman v10版本强化了Secret类型变量后,结合快捷键能更隐蔽地管理API Key。真实排查场景中,若发现当前请求误用了包含真实用户PII(个人身份信息)的生产环境,只需按下 Shift + Ctrl + E 即可迅速跳转至环境管理页进行脱敏处理,防止敏感数据在后续测试中被意外落盘或同步至云端工作区。

阻断与审查:请求发送与强制终止的精准控制

渗透测试或漏洞扫描期间,发送恶意的Payload需要极高的控制力。Ctrl + Enter 是执行请求的经典指令,但更重要的是在发现请求目标错误或可能触发不可逆的越权操作时,迅速通过界面终止请求。在审计响应体时,利用 Ctrl + F 在Response窗口快速检索“password”、“id_card”等关键字,能第一时间定位接口是否存在过度暴露隐私数据的合规漏洞。这种键盘级的肌肉记忆,配合精准的文本检索,是防止测试事故扩大、确保API响应内容符合数据脱敏规范的有效防线。

无痕调试:控制台日志审计与缓存极速清理

Postman控制台是记录所有HTTP流量的底层视窗,也是排查数据泄露的重灾区。按下 Ctrl + Alt + C(Mac为 Cmd + Option + C)可立即打开Postman Console。在排查OAuth 2.0授权流程时,若发现Authorization Header中明文传输了高权限凭证,安全人员需在审查完毕后,立即在控制台执行Clear操作。及时清理这些包含敏感Session的本地Trace数据,能够有效防御跨站脚本(XSS)或本地恶意软件对开发机缓存的窃取,确保本地调试环境的纯净与合规。

视窗防窥:标签页管理与隐私视图的快速折叠

在开放式办公环境或进行屏幕共享会议时,意外展示包含商业机密的API接口结构是常见的泄密途径。熟练使用 Ctrl + W 关闭当前敏感标签页,或使用 Ctrl + Shift + W 瞬间关闭所有打开的请求窗口,能有效应对突发的防窥需求。此外,利用 Ctrl + \ 快速折叠或展开左侧的侧边栏(Sidebar),可以在演示时隐藏Collection中涉及内部核心业务逻辑的目录结构。通过这些视窗控制快捷键,开发者能够在保障协作效率的同时,严格践行最小权限与最小可见性的安全原则。

常见问题

在公共网络环境下,如何利用快捷键快速阻断正在同步的敏感Collection?

若发现包含真实密钥的Collection正在向云端同步,除了立即断网,可迅速使用 Ctrl + Shift + O 打开离线工作区或暂存区,并配合 Ctrl + W 关闭所有活跃的同步标签页。建议在安全要求高的场景中,始终在本地离线环境进行操作,避免敏感API结构上云。

快捷键调出Postman Console后,如何确认旧版缓存中没有遗留的Cookie信息?

使用 Ctrl + Alt + C 打开控制台后,虽然可以清空当前视图的请求日志,但要彻底清除Cookie,需点击界面上的Cookies管理面板(无默认全局快捷键,需鼠标配合)。在排查越权漏洞时,务必手动在此面板中删除遗留的Session ID,防止状态复用导致的安全误判。

Mac系统下,有没有一键隐藏所有请求参数(如Header/Body)的快捷指令?

Postman原生并未提供一键隐藏Header或Body内容的单一快捷键。但注重隐私的开发者可以通过 Cmd + Option + 2 快速切换到双窗格视图,或者利用 Cmd + \ 隐藏侧边栏来最大化代码区,随后手动折叠JSON Body的根节点,以减少屏幕上的敏感信息暴露面积。

总结

掌握快捷键只是提升安全测试效率的第一步。为了构建更完善的API防护体系,建议立即下载最新版Postman并启用Vault机密管理功能。点击访问Postman官网,了解更多隐私合规与安全配置最佳实践,为您的数据安全保驾护航。